Русская школа употребления

Closed channel

⚠️ Весь материал строго в ознакомительных целях. Ни к чему не призываю. Реклама: @darkwave_salesbot

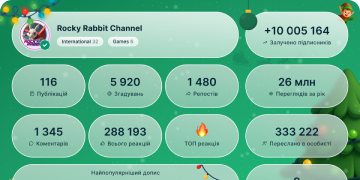

Show more2025 year in numbers

7 962

Subscribers

-824 hours

-597 days

-22730 days

Posts Archive

Как правило, хакеры стараются вести скрытный образ жизни и соблюдать анонимность. Многим это удается, но некоторые из них обретают популярность вопреки собственной воле. Так случилось, например, с Кевином Митником или Робертом Моррисом. Но есть и другие компьютерные гении, о судьбе которых известно гораздо меньше, чем об их подвигах. Одного из таких парней, оставивших заметный след в истории мирового хакерства, звали Джонатан Джеймс. Это человек с яркой, но трагичной историей жизни, завершившейся ранней и таинственной смертью

❤ 2

29220

Хакеры в рамках законов РФ

#Кодекс

В нашей стране разрешено всё, что явно не запрещено. Рассмотрим ряд статей по которым можно привлечь хакера!

⚡️ 272 УК РФ «Неправомерный доступ к охраняемой законом компьютерной информации»

Не всю информацию охраняет закон. То есть чтобы информация стала охраняемой, то о ней должно упоминаться в законодательном акте.

Если кто-то проник к Вам на комп и стырил Вашу курсовую работу, то его не могут привлечь по этой статье.

⚡️ 273 УК РФ Создание, использование и распространение вредоносных компьютерных программ

Под эту статью попадают, разумеется, все вирусы и кряки для программ, которые нейтрализуют защиту ПО. А вот программы для пентеста – очень спорный момент. К таким программам в обязательном порядке пишут аннотацию, что её можно использовать только с согласия владельца информационной системы. Но если судебной власти понадобится, то не составит особого труда назвать эту программу вредоносной. При любом раскладе по этой статье должны поймать с поличным при создании, использовании или осознанном распространении этих программ. Либо чистосердечное признание.

⚡️ 274 УК РФ Нарушение правил эксплуатации средств хранения, обработки или передачи компьютерной информации и информационно-телекоммуникационных сетей

Привлечь по этой статье можно только если деяние повлекло уничтожение, блокирование, модификацию либо копирование компьютерной информации, причинившее крупный ущерб. Честно говоря, я не нашёл судебную практику по ней… Либо плохо ищу, либо в РФ не научились её применять.

⚡️ 274.1 УК РФ Неправомерное воздействие на критическую информационную инфраструктуру Российской Федерации

Та же ситуация. Как и в предыдущем случае.

‼️ По сути хакера в РФ могут привлечь к уголовной ответственности только по двум статья и только при следующих обстоятельствах:

➖ Хакер получил доступ к охраняемой законом информации либо воспользовался вредоносной программой

➖ При этом его поймали с поличным и/или имеются доказательства, что это именно он (что происходит крайне редко).

➖ Доказан преступный умысел либо халатность.

Безопасной вам работы!

39600

Хакеры взломали киберзащиту Королевской почты и требуют выкуп

#Новость

Хакерская группировка LockBit, ранее взломавшая Королевскую почту Великобритании, потребовала от нее почти 80 миллионов долларов в качестве "выкупа", пишет газета Financial Times.

В январе Королевская почта сообщила о задержках и невозможности отправки посылок или писем за границу из-за кибератаки, после этого британская газета Telegraph обвинила в кибератаке якобы "связанных с РФ" хакеров из группы LockBit, предоставляющей услуги программ-вымогателей. По данным издания, Королевская почта более трех недель вела переговоры с хакерами, которые включали в себя доходы и бизнес-задачи компании.

В рамках переговоров хакеры LockBit потребовали 0,5% от годовой выручки компании International Distribution Services, куда входит Королевская почта. В свою очередь, один из переговорщиков от почты заявил, что "ни при каких обстоятельствах" не заплатят установленную сумму. "Это сумма, которая никогда не могла быть воспринята всерьез нашим правлением", - приводит газета его слова.

Как пишет издание, хакеры "пригрозили обнародовать большие объемы данных" Королевской почты в случае провала переговоров. На данный момент хакеры еще ведут переговоры!

Безопасного вам общения!

37110

Экстренное уничтожение данных на компьютере

#Кодекс

Думаю в сводках вы видели как правоохранительные органы врывались в жилые помещения киберпреступников и на месте находили неопровержимые доказательства. Обычно у человека со стороны, не интересующегося расследованиями преступлений хакеров, может возникнуть логичный вопрос: ведь есть шифрование операционной системы и криптоконтейнеры, почему хакеры его не используют?

Используют, но хакеру могут просто зажать палец дверью и получить пароль, потому шифрование – отличное решение в теории, а на практике лучше, чтобы выдавать пароль было просто не к чему.

Иногда на задержанного давят угрозой отправить в СИЗО до суда в случае отказа выдать данные и предлагают подписку о невыезде или домашний арест в случае согласия сотрудничать.

USB-киллер может решить проблему хакера: если подобное устройство, замаскированное под флешку, вставить в USB-порт, то оно необратимо выведет из строя материнскую плату, и компьютер «умрет». Но самое главное, на месте будет практически невозможно установить причину «смерти» компьютера, а хакер всегда сможет вздохнуть и сказать: «Эх, он давно на ладан дышал».

USB-киллер не уничтожит жесткий диск, и в лаборатории его извлекут, но к тому времени у хакера уже будет адвокат и дело будет на этапе следствия, никто не станет засовывать палец в дверь или менять меру пресечения.

USB-киллеры можно найти в интернет-магазинах и на AliExpress. Подобная флешка кладется около компьютера, на нее наносится надпись, например «данные» или «материалы по работе» (задача этой надписи – привлечь внимание). Хакер может добровольно выдать флешку или дождаться, когда любопытные недоброжелатели сами вставят ее в устройство.

Конечно, есть небольшая вероятность, что они вставят ее в свое устройство, и тогда проблем не избежать. Но у задержанного хакера и так большие проблемы, а задача ловушки – вывести из строя компьютер с данными в тот момент, когда сам задержанный это сделать уже не сможет.

Если у вac MacBook из последних моделей, в котором USB-порты изолированы от материнской платы, это не сработает. Да и вообще мак не стоит использовать для работы!

При использовании USB-killer данные на жестком диске компьютера, скорее всего, повреждены не будут. Есть и другое решение, и мы его рассмотрим позже!

Безопасной вам работы!

36910

Защищаем сервер от взлома паролей

#Кодекс

В наше время поднять сервер на хостинге — дело пары минут и нескольких щелчков мыши. Но сразу после запуска он попадает во враждебную среду, потому что открыт для всего интернета как невинная девушка на рокерской дискотеке. Его быстро нащупают сканеры и обнаружат тысячи автоматически скриптовых ботов, которые рыскают по сети в поисках уязвимостей и неправильных конфигураций. Есть несколько вещей, которые следует сделать сразу после запуска, чтобы обеспечить базовую защиту.

⚡️ Нерутовый юзер

Первым делом нужно завести для себя нерутового юзера. Дело в том, что у пользователя root абсолютные привилегии в системе, а если разрешить ему удалённое администрирование, то вы сделаете половину работы для хакера, оставив для него валидный username. Поэтому нужно завести другого юзера, а для рута отключить удалённое администрирование по SSH.

⚡️ Ключи вместо паролей SSH

Брутфорс или утечка паролей — стандартный вектор атаки, так что аутентификацию по паролям в SSH (Secure Shell) лучше отключить, а вместо неё использовать аутентификацию по ключам.

⚡️ Fail2Ban

Сервис Fail2Ban анализирует логи на сервере и подсчитывает количество попыток доступа с каждого IP-адреса. В настройках указаны правила, сколько попыток доступа разрешено за определённый интервал — после чего данный IP-адрес блокируется на заданный отрезок времени. Например, разрешаем 5 неудачных попыток аутентификации по SSH в промежуток 2 часа, после чего блокируем данный IP-адрес на 12 часов.

Установка на Ubuntu и Debian:

sudo apt install fail2ban

⚡️ Смена портов по умолчанию

SSH был разработан в 1995 году для замены telnet (порт 23) и ftp (порт 21), поэтому автор программы Тату Илтонен выбрал порт 22 по умолчанию, и его утвердили в IANA. Естественно, все злоумышленники в курсе, на каком порту работает SSH — и сканируют его вместе с остальными стандартными портами, чтобы узнать версию программного обеспечения, для проверки стандартных паролей рута и так далее. Смена стандартных портов — обфускация — в несколько раз сокращает объём мусорного трафика, размер логов и нагрузку на сервер, а также сокращает поверхность атаки.

Безопасной вам работы!37910

Прячем информацию внутри PNG файла

#Хакинг

В ИТ искусство сокрытия информации внутри файлов, таких как изображения, документы, программы, полезные данные, сообщения, музыка, HTML-страницы, съемные носители и т.д., называется стеганографией - это практика скрытия сообщений или информации внутри другого не секретного текста или данных.

Мы воспользуемся утилитой steghide которую можно поставить из пакетов.

apt-get install steghide

Создаем папку для работы и переходим в нее

mkdir steghide

cd steghide

Так же сохраните изображение куда будем вставлять код в эту папку.

Напишите секретное сообщение в secret.txt.

echo "Your Secret Message Goes Here" > secret.txt

Создаем секретную картинку со скрытым текстом

steghide embed -cf anonymous.jpg -ef secret.txt

Далее вводим пароль и все!

⚡️ Извлечение секретного сообщения из встроенного изображения

Чтобы извлечь информацию из нашего встроенного изображения, мы можем использовать следующую команду. Вам будет предложено ввести кодовую фразу для расшифровки, как только кодовая фраза будет введена, мы получим наше секретное сообщение, которое было хитро спрятано внутри изображения.

steghide extract -sf anonymous.jpg

Безопасного вам общения!50630

Repost from N/a

Photo unavailable

Неизвестные решили ебануть ГКЧ?

Сегодня, 30 декабря 2022 года, буквально за день до Нового года, снесли аккаунт нашего канала. Скорее всего это жирные чинуши наконец-то раздуплились после поста Мизулиной, в котором она возмущалась, что мы тут безобразничаем и делаем что-то противозаконное.

Хуй его знает, чем они думали. Видимо жопой, ведь каждому хейтеру мы с удовольствием раздаём по хую за щеку и информируем, что ГКЧ? не сдохнет вопреки и назло всем, кто это так жаждет.

Где Клад Чувак? перерождается, теперь на канале будет ещё больше наркопиздеца со всего мира, ещё больше разъёбных мемов и, конечно же, историй от наших подписчиков.

Врываемся в 2023 год в новой шкуре💪

Ты с нами?

🔥 — конечно, нахуй!

ГКЧ?

1 02200

Как имитировать звонок из популярных сервисов?

Иногда сами того не желая мы оказываемся в ситуации, когда наш собеседник ведет с нами неинтересный разговор. Один из изящных способов уйти от неприятной беседы - сделать вид, что вам поступил важный звонок, на который нельзя не ответить.

Callbreaker - симулятор звонков из популярных мессенджеров. Сервис поможет вам дипломатично закончить разговор. Его удобно использовать, если вы работаете удаленно и ваши дни полны встреч и звонков.

На выбор есть звуки вызова 18 популярных сервисов и звуки уведомлений еще 12 сервисов. Начало воспроизведения каждого из них настраивается с помощью таймера. Отложить звонок можно на время от 5 секунд до 1 часа. Если необходимо, можно одновременно включить сразу несколько звуков.

1 48850

00:46

Video unavailable

⚡️Хакеры могут следить за вами даже через пылесос

Анонимный хакер из российской группировки RaHDIt рассказал о том, что после взлома устройством слежения может стать почти любая «умная» техника — будь-то телевизор, холодильник или даже пылесос.

Немного паранойи в каждый дом.

IMG_0197.MP46.32 MB

1 25430

Как ускорить интернет?

Интернет на телефоне — не самая быстрая вещь на свете. При этом есть простой способ увеличить скорость интернета.

1. Заходим в настройке телефона. Там выбираем разде SIM-карты и мобильные сети. Дальше нажимаем на SIN карту — открывается точка доступа (APN). Дальше идем в настройки точки доступа Internet.

2. Меняем в зависимости от оператора на такие показатели.

Мегафон — internet.megafon.ru.

Теле2 — client.tele2.ru.

МТС — client.mts.ru.

Билайн — home.beeline.ru.

3. Меняем предпочтительный тип сети. Просто набираем в телефоне ##4636##, там переходим в раздел "Информацию о телефоне" и выбираем пункт "настроить предпочтительный тип сети".

1 187120

Прячем секреты в текст

Иногда лучший способ что-то спрятать - положить на самое видное место. Стеганография, что буквально означает «скрытое письмо», - это скрытие существования сообщения. В отличие от криптографии, которую легко обнаружить, но трудно сломать, стеганография является самым интересным элементом из всех «Спрятаться на виду».

StegCloak - это сервис, который можно использовать для скрытия секретов внутри обычного текста после прохождения двух слоев максимально возможного сжатия и слоя шифрования. Таким образом, он не только скрывает секрет, но и защищает его паролем по вашему выбору вместе с множеством других функций.

Чтобы засекретить сообщение:

1. На сайте в разделе «HIDE» в строке «Secret» введите ваше секретное сообщение.

2. В поле «Password» вводите пароль, а в поле «Message» введите кодовое сообщение, за которым будет скрыт ваш секрет.

3. Нажмите кнопку «Hide», чтобы его засекретить.

4. Затем отправьте кодовую фразу и пароль получателю секретного сообщения.

Важно заранее обусловиться с адресатом о секретном коде и способе расшифровки, чтобы вы поняли друг друга. Когда код будет получен, нужно ввести его и пароль в поля на сайте в разделе «REVEAL», чтобы увидеть секретное сообщение.

86210

Что делать если вас заставляют разблокировать телефон?

Представьте, вас поймала полиция или кто-то требует разблокировать смартфон, а у вас там данные, которые другим лучше не видеть.

🔗 Duress - это приложение позволяет сгенерировать неправильный пароль, при вводе которого устройство разошлёт вашим близким соотвествующие уведомления. А ещё с помощью ввода такого фейкового пароля можно удалить конфиденциальные данные, которые нужно скрыть.

Злоумышленники даже ничего не заметят. При этом обычный пароль всё так же работает, и если его ввести, устройство разблокируется. Лучше, конечно, не попадать в такие ситуации, и не хранить на телефоне такого рода очень важную информацию.

74380

Скрываем курсор во время набора текста в Windows💻

Иногда во время набора текста курсор мыши перекрывает вводимые символы и каждый раз приходится передвигать курсор в сторону. Это очень мешает и нервирует. Чтобы не отвлекаться, скройте курсор во время набора текста.

Для этого:

1. Откройте «Параметры» сочетанием клавиш «

Win+I», перейдите в раздел «Устройства» → «Мышь».

2. Тапните «Дополнительные параметры мыши».

3. В открывшемся окне перейдите во вкладку «Параметры указателя» и установите галочку «Скрывать указатель во время ввода с клавиатуры».

К сожалению, способ отключения видимости курсора средствами ОС работает только с системными приложениями. Чтобы не видеть курсор во всех приложениях, используйте Windows Cursor Hider.

Это небольшая утилита, которая скрывает курсор во время набора текста и показывает его обратно, когда ввод текста закончен. Скачайте исполняемый файл со страницы утилиты на GitHub. После запуска файла, в системном трее сразу появится значок программы и она начнет свою работу.75010

Мамку поздравь, не будь лохом

Поздравьте своих дам доставкой шикарных цветов!

1) Скачиваем приложение

77700

Photo unavailable

Бесплатно получаем аудио и видео редактор 1AVCenter

1. Переходим по ссылке и нажимаем на оранжевую кнопку "Download";

2. Нажимаем "I don't use..., Twitter, or LinkedIn!" и заполняем форму;

3. Скачиваем программу и вводим полученный промокод.

80840

Photo unavailable

Геймеры, не пропустите халяву в Epic Games. Куча тайтлов по самым вкусным ценам!

76100

Photo unavailable

Бесплатно получаем KeepSolid VPN Unlimited на 6 месяцев

1. Переходим по ссылке и регистрируемся;

2. Подтверждаем свою электронную почту;

3. Заходим в свою учётную запись и вводим промо:

VPNU6MONTH78960

Photo unavailable

Бесплатно получаем программу для мониторинга входящего и исходящего трафика на ПК - Vovsoft Serial Port Monitor

1. Переходим по ссылке и скачиваем программу;

2. Устанавливаем и вводим ключ активации:

94RTC-YVAJW-FEX8T76030

Photo unavailable

Бесплатно (вместо 1000р) получаем программу для удаления вредоносного ПО, защиты браузера и личных данных — IObit Malware Fighter Pro 9

1. Переходим по ссылке и скачиваем программу;

2. Переходим в меню и нажимаем кнопку "Введите код", вводим следующий лицензионный код:

E5677-D9588-5059C-0E73478140