S.E.Book

Kanalga Telegram’da o‘tish

Copyright: @SEAdm1n Вакансии: @infosec_work Сотрудничество - @SEAdm1n Обратная связь. Вопросы, предложения, пожелания, жалобы - @Social_Engineering_bot РКН: https://vk.cc/cN3VGo

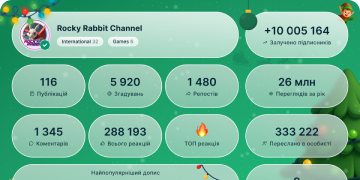

Ko'proq ko'rsatish2025 yil raqamlarda

23 802

Obunachilar

-524 soatlar

-157 kunlar

-9730 kunlar

Ma'lumot yuklanmoqda...

O'xshash kanallar

Taglar buluti

Kirish va chiqish esdaliklari

---

---

---

---

---

---

Obunachilarni jalb qilish

Dekabr '25

Dekabr '25

+61

0 kanalda

Noyabr '25

+82

0 kanalda

Get PRO

Oktabr '25

+31

0 kanalda

Get PRO

Sentabr '25

+42

0 kanalda

Get PRO

Avgust '25

+69

0 kanalda

Get PRO

Iyul '25

+91

0 kanalda

Get PRO

Iyun '25

+80

0 kanalda

Get PRO

May '25

+163

2 kanalda

Get PRO

Aprel '25

+114

0 kanalda

Get PRO

Mart '25

+124

2 kanalda

Get PRO

Fevral '25

+211

1 kanalda

Get PRO

Yanvar '25

+182

2 kanalda

Get PRO

Dekabr '24

+170

0 kanalda

Get PRO

Noyabr '24

+106

0 kanalda

Get PRO

Oktabr '24

+120

1 kanalda

Get PRO

Sentabr '24

+163

0 kanalda

Get PRO

Avgust '24

+128

0 kanalda

Get PRO

Iyul '24

+93

0 kanalda

Get PRO

Iyun '24

+93

0 kanalda

Get PRO

May '24

+241

0 kanalda

Get PRO

Aprel '24

+174

0 kanalda

Get PRO

Mart '24

+192

0 kanalda

Get PRO

Fevral '24

+142

0 kanalda

Get PRO

Yanvar '24

+273

0 kanalda

Get PRO

Dekabr '23

+299

0 kanalda

Get PRO

Noyabr '23

+224

0 kanalda

Get PRO

Oktabr '23

+189

0 kanalda

Get PRO

Sentabr '23

+236

0 kanalda

Get PRO

Avgust '230

0 kanalda

Get PRO

Iyul '230

0 kanalda

Get PRO

Iyun '23

+3

0 kanalda

Get PRO

May '23

+693

0 kanalda

Get PRO

Aprel '23

+367

0 kanalda

Get PRO

Mart '23

+1 183

0 kanalda

Get PRO

Fevral '23

+2 031

0 kanalda

Get PRO

Yanvar '230

0 kanalda

Get PRO

Dekabr '220

0 kanalda

Get PRO

Noyabr '220

0 kanalda

Get PRO

Oktabr '22

+242

0 kanalda

Get PRO

Sentabr '22

+877

0 kanalda

Get PRO

Avgust '22

+903

0 kanalda

Get PRO

Iyul '22

+1 426

0 kanalda

Get PRO

Iyun '22

+1 444

0 kanalda

Get PRO

May '22

+1 679

0 kanalda

Get PRO

Aprel '22

+166

0 kanalda

Get PRO

Mart '22

+132

0 kanalda

Get PRO

Fevral '22

+86

0 kanalda

Get PRO

Yanvar '22

+15 384

0 kanalda

| Sana | Obunachilarni jalb qilish | Esdaliklar | Kanallar | |

| 26 Dekabr | 0 | |||

| 25 Dekabr | 0 | |||

| 24 Dekabr | +2 | |||

| 23 Dekabr | +3 | |||

| 22 Dekabr | +5 | |||

| 21 Dekabr | +2 | |||

| 20 Dekabr | +1 | |||

| 19 Dekabr | +2 | |||

| 18 Dekabr | +3 | |||

| 17 Dekabr | +7 | |||

| 16 Dekabr | +1 | |||

| 15 Dekabr | +1 | |||

| 14 Dekabr | +2 | |||

| 13 Dekabr | +3 | |||

| 12 Dekabr | +2 | |||

| 11 Dekabr | +4 | |||

| 10 Dekabr | +1 | |||

| 09 Dekabr | +3 | |||

| 08 Dekabr | +5 | |||

| 07 Dekabr | +1 | |||

| 06 Dekabr | +1 | |||

| 05 Dekabr | +4 | |||

| 04 Dekabr | +1 | |||

| 03 Dekabr | +2 | |||

| 02 Dekabr | +3 | |||

| 01 Dekabr | +2 |

Kanal postlari

00:28

• Ну наконец-то, теперь не придется перепечатывать пароль со стикера на экране...

#Юмор

868170

| 2 | 📷 Человек, научивший телефон фотографировать.

• Производство телефонов с цифровыми фотокамерами впервые началось в мае 1999 года с японского беспроводного Kyocera Visual Phone VP-210. Он был оборудован фронтальной камерой разрешением 110,000 пикселей, мог сохранять до 20 кадров в формате Jpeg и отправлять их по e-mail со скоростью до двух кадров в секунду, имитируя видеозвонок.

• Пионером в создании более «классического» ныне формата телефона с камерой стал южнокорейский Samsung, выпустивший в июне 2000 года SCH-V200 с камерой уже на 350,000 пикселей. Правда, самостоятельно отправлять фотографии по электронной почте он не умел, требуя для их получения подключения к компьютеру.

• Однако первое в истории «фото на телефон» было сделано за два года до японской и за три года до корейской модели. 11 июня 1997 года IT-разработчик и предприниматель Филипп Кан соорудил систему из нескольких устройств, чтобы в режиме реального времени прямо из родильной палаты показать родственникам и друзьям своего новорожденного ребёнка.

• В 1994 году Филипп Кан и его жена-кореянка Соня Ли основали Starfish Software: компанию, работавшую над вопросами беспроводной синхронизации мобильных устройств и создавшую технологию TrueSync. В 1998 году стартап выкупит Motorola за 325 миллионов долларов. Примерно тогда же Кан стал задумываться над тем, как «сделать коммуникацию визуальной».

• 11 июня 1997 года Кан находился в клинике Sutter Maternity в городе Санта-Круз к югу от Сан-Франциско по уважительной причине: Соня должна была вот-вот родить дочь.

• У Кана были с собой ноутбук Toshiba 430CDT, цифровая камера Casio QV и телефон Motorola StarTAC. Он планировал сфотографировать новорожденную традиционным способом: снять на цифровую камеру, слить фотографии на ноутбук, разослать родне и друзьям по электронной почте. И тут Кану пришла в голову идея оптимизировать процесс: чтобы снятый кадр незамедлительно отправился к адресатам.

• К моменту первой мобильной фотографии Хан уже почти год работал над технологией PictureMail: системой на основе веб-сервера для обмена фотографиями в Интернете. Филипп соорудил у себя дома веб-сервер, позволявший после загрузки фотографии на специальный сайт автоматически рассылать её адресатам из установленного списка e-mail’ов.

• На его ноутбуке в больнице, естественно, подключения к сети не было. Но мобильный телефон позволял отправить фотографию с ноутбука на его веб-сервер для дальнейшей рассылки. Оставалось всё это сопрячь, причём незамедлительно.

• В экстремальных условиях больничной палаты с рожающей женой он умудрился за 18 часов, оставшихся до момента появления ребёнка, не только продумать, как синхронизировать три устройства, в том числе посредством паяльника, но и написать для этого весь необходимый код. Когда под рукой не оказалось нужных проводов, он попросту вырезал их из динамика собственной машины.

• Когда дочь Филиппа и Сони, Софи, появилась на свет, система (на фото) уже была создана, отлажена и готова к работе. Филипп взял новорожденную на руки — и сделал историческую фотографию. За считаные минуты друзьям и родственникам Филиппа и Сони отправились 97 электронных писем с первым в мире «мобильным фото». Всего это письмо получили около 2000 человек.

• Уже в 1998 году Филипп и Соня основали компанию Lightsurf, основанную на доведённой до реального воплощения технологии PictureMail. Они пытались продать её крупным производителям камер, доминирующим на рынке. Однако Kodak, Polaroid и прочие тогда предпочитали считать, что цифровые камеры и телефоны — два совсем разных направления. Как мы знаем теперь, они ошиблись.

• В конце концов супруги нашли партнёра в японской компании J-Phone, которая в 1999 году работала с Sharp над разработкой «телефона Picture-Mail» на основе идей Кана.

• Результатом стала вышедшая в ноябре 2000 года модель J-Phone / Sharp J-SH04, ставшая первой доступной потребителям массовой моделью мобильного телефона с камерой и возможностью незамедлительной отправки фото через сеть (на фото)...

#Разное | 1 228 |

| 3 | Очень странные дела с ASUS Live Update: активно обсуждается уязвимость CVE-2025-59374 (CVSS 9,3), при этом некоторые заголовки в специализированных ИБ-изданиях указывают на недавнюю или продолжающуюся ее эксплуатацию.

При этом в пояснениях к CVE фигурирует задокументирована несколько лет назад атака на цепочку поставок программного продукта, снятого с поддержки (EoL).

В недавних публикациях по CVE-2025-59374 проблема была представлена как новый актуальный риск безопасности после включения в каталог известных эксплуатируемых уязвимостей (KEV) CISA.

Однако при более внимательном изучении этого кейса становится ясно, что в реальности все гораздо сложнее.

Представленная в описании атака на цепочку поставок была обнаружена и задюокументована командой GReAT Лаборатории Касперского в 2018-2019 гг. и получила название Operation ShadowHammer.

Тогда в результате сложной APT-кампании на серверы Live Update в небольшое количество устройств был внедрен вредоносный код, а вредоносные модифицированные бинарные файлы выборочно доставлялись на узкую категорию целевых систем.

В общей сложности затронула более миллиона пользователей, загрузивших утилиту ASUS Live Update на свои компьютеры, в том числе более чем 57 000 пользователей решений ЛК.

Кроме того, исследователи ЛК также нашли взаимосвязи ShadowHammer с атакой на CCleaner и цепочку поставок ПО NetSarang в 2017 году.

Возвращаясь к пояснениям CVE основное уведомление от производителя, на которое дана ссылка в записи CVE, датируется 2019 годом.

Причем уведомление также содержит ссылку на раздел FAQ (этот) с датой последнего обновления: 06.12.2025 20:09.

Однако ссылка с номером 1018727 существовала еще в 2019 году, когда это уведомление было впервые опубликовано.

На самой странице FAQ отсутствует метаданные о времени первой публикации. Вместо этого, она просто была обновлена и отображает упомянутую выше дату 6 декабря.

Собственно, это временная страница ASUS, периодически обновляемая для предоставления информации о пути обновления, включая последнюю версию, которую пользователям следует использовать для утилиты Live Update от производителя.

Но на странице по-прежнему отображаются (более старые) инструкции по устранению неполадок со скриншотами, на которых указаны даты 2019 года.

Но странно еще и другое.

Согласно записи CVE, поддержка затронутого ASUS Live Update прекратилась в октябре 2021 года, и «ни одно из поддерживаемых в настоящее время устройств или продуктов не затронуто этой проблемой».

Однако обновленная страница часто задаваемых вопросов ASUS за этот месяц противоречит этой формулировке, подразумевая, что поддержка окончательно прекратилась 4 декабря 2025 года и последняя версия - 3.6.15.

В более ранних вариациях (2019-2022 гг.) этого раздела FAQ рекомендовалось обновиться до версии 3.6.8 (последней на тот момент).

Теперь же 3.6.15 теперь указана как «последняя версия». И, судя по всему, она существовала еще в марте 2024 года, если не раньше.

В общем, в совокупности все имеющиеся данные свидетельствуют о том, что присвоение статуса CVE отражает ретроспективную попытку классификации, формально документирующую известную атаку, которая произошла до присвоения статуса CVE, а не для устранения новой.

Но кто знает, может с того времени, что-то и продолжалось?

А кто знает - молчат: в ASUS и CISA по поводу всего этого от комментариев отказались. | 1 130 |

| 4 | 👨💻 Как PAM-модуль позволил получить доступ к БД.

• В критичных базах PostgreSQL во внутренней инфраструктуре часто применяют внешнюю аутентификацию через PAM-модуль. Это позволяет реализовать ротацию паролей и ролевую модель на основе LDAP (AD), что при корректной настройке значительно повышает уровень защищённости.

• Авторы данного материала столкнулись с ситуацией, когда в подобной схеме аутентификации не были учтены все потенциальные векторы атаки. В результате им удалось получить доступ к PostgreSQL с высокими привилегиями. В этой статье подробно разобраны ошибки конфигурации, которые привели к компрометации БД, а также описана последовательность эксплуатации.

➡️ https://blog.deteact.ru/pam-modul

#Пентест #PostgreSQL #PAM | 1 491 |

| 5 | 🚂 Немного оффтопа: история создания Steam.

• В 1996 году два приятеля из Microsoft осуществили мечту, открыв собственную компанию по разработке игр. Сегодня мы знаем эту компанию как Valve – владельца Steam и разработчика культовой Half-life 2. Valve задавала тренды в гейм-дизайне в конце 90-х и начале 2000-х, а сегодня занимает до 80% рынка цифровой дистрибуции видеоигр.

• История компании, которая принесла своему создателю более $8 млрд, начинается в 1996 году в штате Вашингтон, известному как родина двух гигантских корпораций США — Microsoft и Amazon. Основатели Valve Гейб Ньюэлл и Майк Харрингтон тесно связаны между собой. До 1996-го они были разработчиками компании Microsoft, где управляли программами и операционными системами. Гейб был ценным сотрудником и продюсировал, по его словам, Windows 1.01, 1.02 и 1.03. Нажив миллионное состояние, Ньюэлл решил покинуть Microsoft для исполнения главной цели – открытия бизнеса, и прихватил с собой коллегу. С этого момента и начинается история компании Valve, но обо всем по порядку...

• Valve начинается с модификации игрового движка культовой Quake в движок GoldSrc, который стал базой для первых продуктов компании. Работа с трансформацией движка длилась два года: пересмотрели систему анимации, изменили инструменты ИИ и внедрили поддержку Direct3D. Зачем? Чтобы на базе GoldSrc создать Half-life – игру, которая перевернет игровой мир.

• Трудно поверить, но «халфа», проданная в количестве 91 млн. копий, на заре создания не смогла привлечь ни одного издателя. Уговорить удалось только Sierra On-Line, которые согласились на контракт из-за перспективного в то время движка Quake и потому что были заинтересованы в разработке 3D-экшена. Sierra не прогадали: Half-Life просто разорвала игровой рынок. Для своего времени это была реалистичная игра с отличным сюжетом, а работа сценариста Марка Лэйдлоу задала космическую планку для последующих однопользовательских шутеров.

• Успех Half-life обеспечил для Valve новый контракт, на этот раз с Gearbox Software. «Гейб и Ко» разработали три дополнения: Opposing Force (1999), Blue Shift и Decay (2001). Параллельно с созданием допов для Half-life, Valve начинает приобретать более мелких разработчиков, например, TF Software Pty Ltd, которые сделали мод Team Fortress (1998) для оригинальной Quake.

• Движок GoldSrc был популярен, поэтому Valve выпустили комплект для разработки ПО GoldSrc SDK, который позволил игрокам модифицировать созданные на нём игры. Один из модов, а именно Counter-Strike для Half-Life, сделанный Мин Ле и Джессом Клиффом, стал так популярен, что Valve приобрели разработчика и принялись за создание одноимённой игры. Гейб поддерживал мододелов и щедро платил за карты для релиза, а аудитория горячо встретила CS (2000), вознеся её на пьедестал как одну из популярнейших киберспортивных игр.

• Valve выпускали всё больше игр и дополнений и захватывали рынок гейминга. Это заставило компанию задуматься о том, как взять свои продукты под контроль. С этого момента начинается зарождение и разработка Steam, цели которой были очень просты:

➡Упростить обновление всех игр, сделав его автоматическим и избавив игроков от необходимости загружать апдейты вручную;

➡Предотвратить пиратство и мошенничество;

➡Отслеживать статистику по играм.

• Изначально Steam создавался только под нужды Valve, но со временем платформа получила признание и дала дорогу для публикации сторонних игр.

• Правда, релиз Steam был синонимичен провалу, так как в 2003-2004-м годах серверы не могли выдержать запросы большого числа пользователей, блокировали доступ к купленным играм, обеспечивали низкую скорость загрузки, а интерфейс (на фото) был неудобным, неуклюжим и постоянно исправлялся, что раздражало поклонников Valve. Критика со стороны пользователей также была связана с требованием постоянного подключения к сети – а в то время лишь четверть американских домов имели доступ к широкополосному интернету. Но по итогу Valve справился со всеми проблеми и сейчас Steam является самой популярной платформой для покупки и обновления игр.

#Разное #Оффтоп | 1 349 |

| 6 | 🍎 Блокировка iPhone через iCloud.

• В группе у Вилсаком была опубликована история про девушку, которая оказалась жертвой скамеров и лишилась аккаунта Apple, а её iPhone превратился в кирпич. Схема не совсем стандартная, но ничего особенного тут нет. Цитирую дословно:

Моя девушка была в поиске работы и сидела на hh.ru всем нам знаменитый сайт для поиска работы. Все было как всегда, отклик, далее созвон, переписка с будущим работаюодателем, далее игнор. Прошло пара месяцев и они появились на горизонте, извинились за игнор, сказали, что предыдущий смм-менеджер не оправдал надежд, поэтому вспомнили про мою девушку, она выполнила тестовое задание, ее взяли на работу, договорились создать общий чат с работодателем и еще одной девочкой на стажировке, сказали, что выбирать будут между ними. В этот чат работодатель скинул ссылку на CRM, чтобы подключить в общую систему организации, это выглядело довольно обычной процедурой, во многих организациях так, НО в данном случае нужно было авторизовываться через свой Эплайди, компания была про гаджеты эпл, поэтому это тоже не сильно смутило, ссылка и содержимое ссылки была знаменитая amoCRM, ничего мою девушку здесь не смутило и меня бы на ее месте тоже.

Далее после авторизации сайт начал выдавать ошибку, якобы пароль и логин неверный, и не пускал в систему. Она не могла зайти, а вторая девушка в чате, писала якобы у нее все получается и уже приступила к выполнению работ. Моя девушка начала паниковать, что ее соперница уже выполняет задания и в выигрышном положении. Работодатель моей девушке посоветовал сбросить код и пароль, якобы это могло помочь. Как только в панике моя девушка это сделала, ее телефон превратился в кирпич, как и у ребят с дайвинчика. Та же самая надпись украденного телефона. Но в нашем случае был украден сам аккаунт эпла. Начали требовать 14к, я запретил своей девушке даже думать о том, чтобы скинуть хоть рубль, мы столкнулись с этим впервые, поэтому начали смотреть ремонтников и сервисы, никто ничего не смог сделать. Кирпич сдали на запчасти. Купили новый. Повезло что неделю назад сломался макбук, и он лежал в этот момент в сервисе без эплайди, иначе мак тоже бы превратился в кирпич.

Так что ребят всегда будьте начеку, даже с работодателями на Хх.ру особенно с работой на удаленке. Очень грамотный прогрев длиной в два месяца и далее работа над психологией с подставным соперником, у которого все получается. Теперь не просто блочат телефон, а крадут аккаунты, слава богу что им досталась только галлерея, где не было ничего интересного или того, чем можно было бы шантажировать.

• Забавно, что данная схема существовала еще 12 лет назад и остается актуальной по сей день. Но что делать в такой ситуации? У PT есть огромный лонгрид на хабре, в котором описаны возможные варианты решения проблемы и приведена шпаргалка (на фото), описывающая основные шаги по восстановлению работоспособности устройства.

➡️ https://habr.com/ru/post/921382

#ИБ | 1 458 |

| 7 | • В интересное время живем... домашние гаджеты — от холодильника до чайника — поумнели настолько, что теперь нуждаются в постоянной проверке сетевого подключения. А что говорить о вашей ОС, которая живет своей жизнью и инициирует различные сетевые подключения в огромном кол-ве без вашего ведома?

• Трафик домашних устройств можно отслеживать и блокировать на маршрутизаторе, где есть функция файрвола. Для более продвинутого мониторинга традиционно используются сетевые снифферы. Самым известным является #Wireshark, но есть наиболее легкий инструмент и с наиболее приятным интерфейсом. Тулза называется Sniffnet. Наверное, это самый красивый инструмент сетевого мониторинга в настоящее время, причём у него на выбор есть четыре темы оформления. В остальном функции стандартные:

- Поддержка фильтров для наблюдаемого трафика;

- Просмотр общей статистики по интернет-трафику;

- Просмотр графиков интенсивности трафика в реальном времени;

- Подробная информация о доменах и сетевых провайдерах узлов, с которыми происходит связь;

- Идентификация соединений в локальной сети;

- Географическое положение удалённых узлов;

- Настройка пользовательских уведомлений для информирования о наступлении определённых сетевых событий;

- Просмотр сетевых подключений в реальном времени;

- Сохранение полного текстового отчёта с подробной информацией по каждому сетевому соединению:

➡IP-адреса источника и получателя;

➡Порты источника и назначения;

➡Используемые протоколы;

➡Количество переданных пакетов и байт;

➡Начальная и конечная временные метки обмена информацией.

• Если говорить простыми словами, то тулза позволяет подключаться к определенному сетевому интерфейсу и наблюдать его активность. Кстати, вы еще можете настроить нужные уведомления: по соединению с определенным ip или превышению лимита по частоте передачи пакетов. Есть кроссплатформенность (можно использовать на Linux, Mac или Windows). Ну и весь исходный код открыт, так что забираем по ссылке ниже и пользуемся:

➡️ GitHub;

➡️ Сайт проекта;

➡️ Wiki проекта.

#Сети #Tools | 1 911 |

| 8 | • Приходилось ли вам устанавливать современные версии Windows? Если да, то вам точно знаком установщик, каждый этап которого прогружается несколько секунд, и который яростно навязывает вам использование аккаунта Microsoft, с каждым обновлением делая использование локального аккаунта всё труднее и труднее.

• Но существует альтернативный способ установить Windows — более быстрый, не требующий подключения к интернету и не навязывающий никаких сервисов — ручная установка с использованием CMD.

• Если описать кратко, процесс состоит из следующих частей:

➡Загрузка с установочного носителя;

➡Ручная разметка диска;

➡Применение WIM-образа;

➡Установка загрузчика;

➡Шаманство с реестром;

➡Первая перезагрузка, запуск с жёсткого диска;

➡Запуск процесса «развёртывания» (deploy) системы;

➡Создание пользователя;

➡Ещё немного возни с реестром и две перезагрузки;

➡PROFIT!

• Этот способ может показаться сложным, но, на самом деле, если сравнить его с установкой через графический интерфейс, окажется, что он требует выполнения даже меньшего количества действий и времени, чем «нормальная» установка. Также этот способ можно легко автоматизировать при помощи, например, bat - файлов, не прибегая к изучению сложного синтаксиса файла unattend.xml

➡️ https://habr.com/ru/articles/922666/

#Разное #Windows | 1 774 |

| 9 | 🎄Новогодний подарок для тех, кто смотрит в будущее

Мы знаем, что лучший отдых для инженера на праздниках — это качественный контент. Поэтому мы подготовили для вас «Золотой фонд» HighLoad++ 2025.

Пройдите небольшую анкету (это займет 3 минуты). Ваша обратная связь поможет нам сделать DevOps 2026 максимально прикладным.

За прохождение анкеты вы мгновенно разблокируете полный архив видеозаписей ОБОИХ дней недавно прошедшей московской конференции HighLoad++ 2025.

Это десятки часов бесценных докладов о хайлоаде, архитектуре и базах данных, которые еще долго не появятся в открытом доступе.

👉 Пройти анкету и забрать архив HighLoad++ 2025

Реклама. ООО "КОНФЕРЕНЦИИ ОЛЕГА БУНИНА". ИНН 7733863233. | 1 512 |

| 10 | • Мало кто знает, но Samsung начинала свой путь вовсе не со смартфонов, а с продажи лапши...

• Всё началось в далеком 1938 году, когда Ли Бён Чхоль (основатель «Samsung Group») открыл небольшой продуктовый магазин, где продавал муку, сушеную рыбу и лапшу. Потом решил не мелочиться — начал экспортировать продукты в Китай, построил сахарный завод, шерстяную фабрику и превратил бизнес в промышленного гиганта.

• Ирония судьбы в том, что ни рыба, ни лапша не остались в наследии бренда. Уже через пару десятков лет Samsung будет делать телевизоры, а ещё через полвека — телефоны, которые будут лежать в карманах половины земного шара.

• Развитие компании напоминало экономическую притчу. В 50-х — крупнейший сахарный завод в Корее. В 60-х — шерстяная фабрика, затем судоходство, страхование, строительство. Всё, кроме электроники. Но однажды в Samsung решили: нужно сменить направление на более масштабное. Телевизор был символом прогресса. Его не ели, не носили, не складировали на складе. Его включали, чтобы смотреть будущее.

• Так в 1969 году Samsung занялась производством телевизоров. В те годы в Корее телевизор был предметом почти магическим, и Samsung выпустила свой первый чёрно-белый приёмник совместно с японской Sanyo. Устройства шли на ура: население жаждало перемен, и телевизор стал порталом в новый мир. Затем — холодильники, стиральные машины, телефоны, микросхемы и т.д....

• Интересно, что путь Samsung — это не столько история о технике, сколько о метаморфозе амбиций. Из муки выросли микросхемы. Из сушёной рыбы — смартфоны. А из простой лавки на рынке — техногигант, который сегодня поставляет дисплеи даже своим конкурентам.

#Разное | 1 882 |

| 11 | Коротко и просто разбираем, что такое On-Premise, IaaS, PaaS и SaaS модели и в чём их отличие?

Виртуализация на коровках вам зашла, поэтому попросили парнокопытных провести еще один экскурс в картинках😃

Плюс подготовили статью, из которой вы узнаете:

🐮 Принципы работы и характеристики каждой системы

🐮 Примеры популярных решений по каждой облачной модели

🐮 Основные сценария использования

🐮 Сравнительная таблица по 7 критериям

ЧИТАТЬ СТАТЬЮ

_____________________

Оставим оптимальную связку с On-Premise для сторонников готовых решений👇🏻

On-Premise: Dell PowerEdge R760 | HPE ProLiant DL380 Gen11 | Lenovo ThinkSystem SR650 V3

Сервер, сторадж & два свича

Реклама. ООО "ИТЕЛОН". ИНН 7701527528. erid: 2W5zFFzbjse | 1 878 |

| 12 | • Пост выходного дня: все же знают, что iOS не позволяет просто скачать и запустить любое приложение из сторонних источников, в отличии от Android? Так вот, это не совсем так, и способом описанным ниже активно пользуются злоумышленники для распространения вредоносного ПО на iOS.

• Дело в том, что Apple предоставляет разработчикам, участвующим в программе Apple Developer, так называемые provisioning-профили. Они позволяют загружать на устройство пользователя сертификаты разработчика, которые iOS в дальнейшем использует для проверки цифровой подписи приложения и определения, можно ли его запускать. Помимо собственно сертификата, в provisioning-профилях содержится его срок годности, предоставляемые приложению разрешения и прочие данные о разработчике и программе. При установке профиля на устройство сертификат становится доверенным, а подписанное им приложение — доступным для запуска.

• Provisioning-профили могут быть нескольких видов. Отладочные профили используются для тестирования приложений и распространяются только на заранее заданный набор устройств. Профили App Store Connect позволяют публиковать приложения в App Store. Enterprise-профили созданы для того, чтобы организации могли разрабатывать и устанавливать на устройства своих сотрудников приложения для внутреннего пользования без публикации в App Store и без ограничений по числу устройств. Хотя участие в программе Apple Developer платное и предполагает проверку разработчика со стороны Apple, нередко Enterprise-профили используются как разработчиками программ, не подходящих для распространения в App Store (например, кряков, читов или пиратских модификаций популярных программ), так и авторами вредоносного ПО.

• Кстати, таким образом распространялась малварь SparkCat, которая была нацелена на получение доступа к криптокошелькам своих жертв. Если интересно, то подробный разбор распространения SparkCat есть вот тут. Ну а пример установки provisioning-профиля, устанавливаемого для запуска вредоносной модификации можете наблюдать на скриншоте выше. Такие вот дела...

#ИБ | 1 530 |

| 13 | • Ну, для начала, это красиво....

#Юмор | 1 892 |

| 14 | 🛠🏆 AppSec Labs to pump yourself up Release v.1.3.0

Салюты,

Запилил для тебя классные лабораторки по AppSec с Risk Analysis, Docker, SAST, SCA, DAST, Secret Detection. Обрати внимание, что @AppSECT.A. — блог от AppSec Teamlead’а в ЛАНИТ, организатора первого в РФ DevSecOps-хакатона.

Учебный репозиторий по прикладной безопасности приложений:

- lab01 — знакомство с базовыми инструментами и рабочим окружением

- lab02 - lab05 — мини‑проекты вокруг клиент–серверных приложений и контейнерной инфраструктуры, настройка CI/CD, работа с Docker

- lab06 – lab08 — практики аудита контейнеров, SAST/SCA‑сканирование, DAST

- lab09 - оркестрация и Quality Gate, UMLи т.д.

– lab10 — проект по оценке рисков ИБ, интеграции результатов сканирования и оформлению отчётов

Если тебе нужен практический опыт и не стандартные материалы для работы — ты по адресу 🙏

👉 Подписывайся

@AppSECT.A.

@AppSECT.A.

@AppSECT.A. | 1 358 |

| 15 | Исследователи из Лаборатории Касперского в новом исследовании провели оценку безопасности протокола Zigbee в промышленной среде.

Современную жизнь уже сложно представить без различных IoT-устройств и систем домашней автоматизации - от умных колонок до датчиков, автоматически управляющих водяными насосами.

Для пользователя такие системы кажутся простыми и понятными, но за ними стоит сложное взаимодействие множества устройств и протоколов.

Один из них - упомянутый Zigbee.

Он представляет собой беспроводной протокол с низким энергопотреблением на основе стандарта IEEE 802.15.4, который обеспечивает обмен данными между умными устройствами.

Широко используется в умных домах, а также на промышленных объектах, где стабильность технологических процессов зависит от скоординированной работы сотен или даже тысяч датчиков.

Как отмечают в ЛК, в сети представлено достаточно большое количество руководств по оценке безопасности Zigbee, в основном сосредоточенных на «домашнем» использовании протокола, практически не затрагивая его развертывания на промышленных предприятиях.

Исследователи решили заполнить этот пробел, подробно изучив в отчете безопасность Zigbee от основ протокола до потенциальной поверхности атаки в типичных сценариях использования на примере двух реалистичных векторов, с которыми можно столкнуться на объектах.

Подробно останавливаться не будем, с технической частью и блоком рекомендаций предлагаем ознакомиться - в первоисточнике. | 1 474 |

| 16 | 👨💻 Человек, который взломал национальную банковскую систему Франции.

• Попробуйте произнести вслух: «взлом национальной банковской системы». Именно это произошло в 1997 году, когда инженер-программист Серж Хумпич поставил на уши крупнейшие кредитные организации Франции, придумав способ оплачивать покупки картами, даже не имея банковского счета.

• В середине 1990-х годов во Франции все большее значение приобретали кредитные и дебетовые карты. Система Carte Bleue, используемая с конца 1960-х годов, считалась крайне надежной и эффективной. Она была запущена в 1967 году, а идея Carte Bleue заключалась в создании единого метода оплаты в магазинах и общественных местах, с целью упростить безналичные операции и уменьшить зависимость граждан от наличных денег.

• Нужно отметить, что в отличие от аналогичных карт международных платежных систем вроде той же Visa и MasterCard, Carte Bleue позволяла совершать транзакции без необходимости авторизации на стороне банка-эмитента.

• В 1992 году французы решили следовать веяниям технического прогресса, и добавили на свои карты Carte Bleue встроенный чип в дополнение к магнитной полосе. При этом по таким картам все равно можно было совершать покупки без подтверждения: в любом французском магазине держатель Carte Bleue должен был использовать PIN-код, а микрочип на карте подтверждал и удостоверял транзакцию.

• В 1997 году Серж Хумпич купил у знакомого коммерсанта платежный терминал для Carte Bleue, разобрал его, а потом сдампил и дизассемблировал прошивку. Он тщательно проанализировал каждый этап процедуры оплаты смарт-картой и воссоздал алгоритм генерации 96-значного закрытого ключа, с помощью которого выполнялась аутентификация транзакций. Это позволило Хумпичу изготовить поддельную карту, не привязанную к банковскому счету, которая, тем не менее, принималась платежными терминалами Carte Bleue и позволяла совершать покупки.

• Многие хакеры, совершив подобное открытие, наверняка бросились бы закупать товары с помощью поддельных карточек. Но Серж Хумпич решил избежать риска стать главным героем криминальной хроники в вечерних новостях, и начал действовать более законными, как он считал, методами. По большому счету, Хумпич выступил основоположником явления, которое впоследствии получило название «White Hat Hacking», то есть, «этичный взлом», которым занимаются специалисты по ИБ с целью помочь компаниям устранить выявленные уязвимости.

• Летом 1998 года Хумпич нанял юриста и двух экспертов по корпоративной собственности, с помощью которых составил обращение в консорциум банков, управлявших платежной системой Carte Bleue. В документе он подробно и в деталях описал выполненные им действия, продемонстрировал результаты своих исследований и приложил изготовленную им карту, позволявшую оплачивать что угодно на территории Франции даже не имея банковского счета.

• Банки не отреагировали на обращение Хумпича, и тогда он провел публичную демонстрацию своего открытия. С помощью десяти поддельных карточек он купил десять билетов на метро в кассовых автоматах парижского метрополитена. Результатом этого действия стал арест, обыск и изъятие всего обнаруженного в его доме электронного оборудования.

• 25 февраля 2000 года состоялся суд, на котором Хумпичу предъявили обвинение в подделке банковских карт и мошенническом входе в автоматизированную процессинговую систему. В итоге Хумпича признали виновным, приговорили к 10 месяцам тюремного заключения условно и штрафу в 12000 франков...

• Его решение взломать национальную банковскую систему с целью выявления слабых мест остается поворотным моментом в истории кибербезопасности — отчасти благодаря ему сфера ИБ стала более зрелой. Многие компании теперь предлагают программы «bug bounty», приглашая хакеров сообщать об уязвимостях в обмен на финансовое вознаграждение. В некотором смысле Хумпич опередил свое время — его действия предвосхитили эти современные инициативы, хотя и привели его на скамью подсудимых. Он, возможно, и не добился признания, на которое рассчитывал, но изменил отношение к таким же, как он, независимым исследователям.

#Разное | 1 886 |

| 17 | 🔥 БЕСПЛАТНЫЙ КУРС ПО СОЗДАНИЮ НЕЙРО-СОТРУДНИКОВ НА GPT И ДРУГИХ LLM 🔥

Ищете практический и углубленный курс, чтобы освоить создание нейро-сотрудников? Мы создали курс из 5 объемных занятий. Это именно то, что нужно, чтобы прокачать свои навыки абсолютно бесплатно!

📌 Темы занятий:

1. Введение в мир нейро-сотрудников

2. Как работают LLM и их аналоги

3. Создание базы знаний для нейро-сотрудника (RAG)

4. Тестирование и отладка нейро-сотрудников

5. Интеграция нейро-сотрудников в Production

Вот 5 тем курса - он максимально простой и доступный, общеобразовательный, без какого-либо сложного программирования 📚Прохождение этого курса, скорее всего, займет у вас от 1 до 3 часов

🤖 Присоединяйтесь к нашему бесплатному курсу и разберитесь в этой увлекательной теме с нами! | 1 477 |

| 18 | • Как известно, без практики любое обучение имеет мало смысла. Если говорить про различные аспекты ИБ, то здесь может быть два варианта: искать стажировку в компаниях, либо практиковаться на различных CTF-платформах — ресурсах, где есть тренировки по поиску уязвимостей, взлому и другим задачам.

• По ссылке ниже вы сможете найти все таски Google CTF с 2017 по 2024 год вместе с решениями. Добавляйте в избранное и практикуйтесь:

➡️ https://github.com/google/google-ctf

• Напоминаю, что в канале опубликована очень объемная подборка различных CTF площадок, которые помогут прокачать скилл в различных аспектах информационной безопасности:

➡️ https://t.me/it_secur/2751

#CTF | 1 880 |

| 19 | 🏴☠ Пиратство. С чего всё начиналось?

• Всё началось задолго интернета. А именно с грампластинок и музыкальных кассет, расцвет которых пришёлся на 70-80-е годы, и внесенную ими лепту в распространение пиратства сложно переоценить хотя бы потому, что скопировать композицию ненамного хуже оригинала было не легко, а очень легко. Самым распространённым способом нелегального тиражирования была установка микрофона у динамика радио, телевизора или другого магнитофона. Более искушённый процесс подразумевал использование кабеля, соединяющего два устройства, благо что вся аппаратура советского производства, включая телевизоры, приёмники и громкоговорители имели линейный выход.

• С появлением программируемых приставок к телевизору, игры и софт для которой писались на всю туже аудиокассету, а потом запускались через магнитофон, подключенный к ПК, сделал порог вхождения в пиратство ещё интереснее. Дискеты тоже были, но штука была редкой и дорогой — для большинства советских школьников не по карману. Ну а флибустьером в ту интересную эпоху был любой владелец двухкассетного магнитофона. Кассеты переписывались в процессе обмена по рукам друзей-родственников-товарищей-знакомых. Но для тех, кто «мафона» не имел, имелись дядьки со всем необходимым товаром — кассетами, пластинками и прочим контрафактом (на фото). Так же широко использовалась программа COPY и прочие аналоги в ZX Spectrum.

• Так же отмечены случаи, когда в самовольно занятом радиохулиганами коротковолновом диапазоне 1,8 — 3,2 МГц какие-то умники пытались передавать записи со спектрумовских кассет по радио. Качество таких записей оставляло желать лучшего, но тем не менее. Также подобные передачи встречались и на расплодившихся в конце 80-х — начале 90-х местных телеканалах во время «профилактики» оборудования. Такой вот был «вайфай» с дальнобойностью в несколько сотен километров. Такие были времена. На Западе, к слову, происходило всё тоже самое, но лет на 10-15 пораньше.

• Но самый расцвет пиратства пришелся во время пришествия ПК — наступила эпоха, которую мы с вами знаем и любим. Появились целые пиратские конторы. Тенденция эта была связана с тем, что техника сильно подешевела, обрела компактность и необходимые мощности, стала более-менее доступной и повсеместной, захватывая дома и офисы. Прогресс медленно но верно становился частью нашей жизни. Для работы нужна была только комната, освещаемая лампочкой, наличие пары штук розеток и самого ПК, а так же десятка-другого пустых дискет с одной «лицухой» (или куда чаще, пиратской версии из стран СНГ). И всё, дело в шляпе, считай, что вы индивидуальный предприниматель. Или самозанятый версии лихих 90-х. Заниматься пиратством стало также легко, как продавать семечки или булочки на продуктовых рынках.

• И всё, пошла жара! На пиратском ремесле рождались и умирали сотни фирм, между собой постоянно конкурирующих. Порою с привлечением криминала. Это в свою очередь подстёгивало развитие рынка. Позже, некоторые из этих полулегальных или нелегальных вовсе контор трансформируются во вполне себе уважаемые издательства (те же «Бука», «Акелла» и даже «1С»).

• Ну и еще очень активно копировался разнообразный компьютерный софт. Чаще всего «ПК-мастер», который собирал компы, по итогу устанавливал все необходимые программы и, разумеется, операционную систему. Впрочем, вопросом, откуда все эти «проги» берутся, никто не задавался: долгое время идея и мысль, что за ПО вообще надо платить деньги, совершенно отсутствовала в головах людей. Услугами пиратов не брезговали даже крупные компании, которые экономили на софте и устанавливали на компьютерах в офисе пиратскую ОС и ПО, — выходило куда дешевле. Что уж говорить, даже в школах, больницах, армейских частях и, что забавнее, у полиции на ПК стояла пиратская винда. И никто не жаловался. С развитием компьютеров CD- и DVD-сборники с нелегальным и универсальным софтом в виде всевозможных сборников «Винды» или «1000 и 1 программа» начали продаваться в ларьках, где их мог купить любой желающий. А в некоторых городках продаются до сих пор, по цене от 80 до 200 рублей...

#Разное | 2 365 |

| 20 | • Популярность Kubernetes растет, порог входа снижается, но вопросам безопасности порой оказывают недостаточное внимание.

• KubeHound - это как Bloodhound, но только для Kubernetes. Тулза предназначена для построения графов и вычисления путей атак для компрометации кластера. Принцип работы следующий:

➡KubeHound анализирует Kubernetes-кластер;

➡Собирает данные о ролях, привязках, сервисных аккаунтах, настройках Pod и сетевых политиках;

➡Формирует граф атак, определяя цепочки эксплуатации, показывая найденные уязвимости и их комбинации.

➡Выводит отчет, выделяя риски и рекомендациями по исправлению.

• Куча дополнительной информации по использованию KubeHound можно найти по ссылкам ниже:

➡️ https://github.com/DataDog/KubeHound

➡️ https://kubehound.io

#Kubernetes | 2 257 |

Tarmoq:

Tarmoq: